Splunk è un prodotto specifico per la raccolta dei vari log e relativa reportistica in formato grafico rendendo più leggibili e comprensibili le migliaia di informazioni che periodicamente sono generate dai sistemi.

Come precedentemente visto nell’articolo dedicato all’installazione e configurazione di OSSEC, la reportistica disponibile in questo programma è un po’ carente rendendo la lettura dei dati piuttosto laboriosa.

Tramite un plugin sviluppato da Paul Southerington è possibile integrare le informazioni di OSSEC in Splunk migliorando notevolmente la comprensione di quanto viene “loggato”.

Installazione

Dal sito http://www.splunk.com effettuare il download dell’ultima release di Splunk e procedere con l’installazione su CentOS tramite il comando rpm.

# rpm –Uvh splunk-4.1.4-82143.i386.rpm

Configurazione

Terminata l’installazione, bisogna configurare OSSEC per attivare il syslog verso Splunk.

Editare il file di configurazione di OSSEC per impostare correttamente i parametri necessari al funzionamento.

# vi /var/ossec/etc/ossec.conf

<syslog_output>

<server>192.168.10.10</server> # Indirizzo IP del server Splunk

<port>10002</port>

</syslog_output>

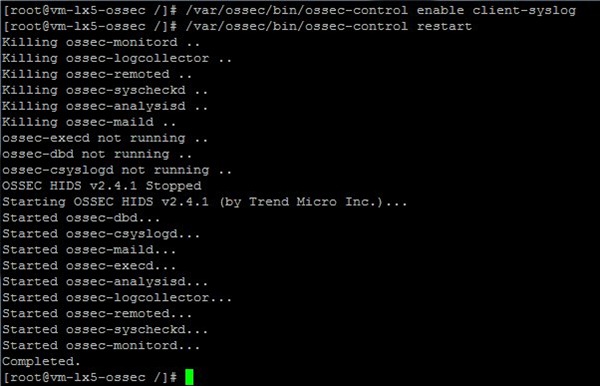

Abilitare il modulo syslog_output e riavviare OSSEC.

# /var/ossec/bin/ossec-control enable client-syslog

# /var/ossec/bin/ossec-control restart

Editare il file di configurazione inputs.conf e impostare i parametri come indicato.

# vi /opt/splunk/etc/system/local/inputs.conf

[udp://192.168.10.10:10002] # Indirizzo IP del server OSSEC disabled = false sourcetype = ossec

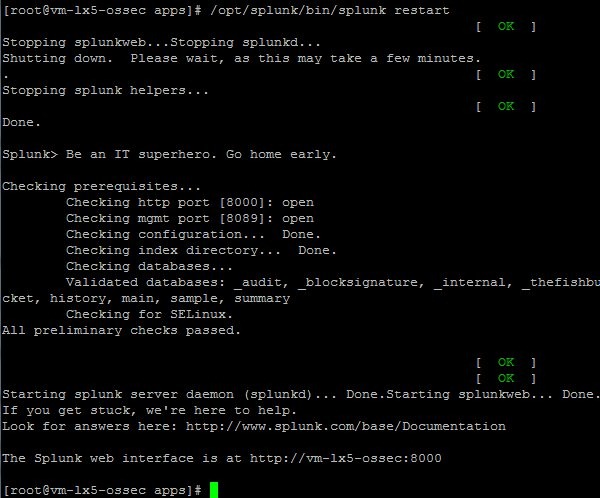

Riavviare Splunk.

# /opt/splunk/bin/splunk restart

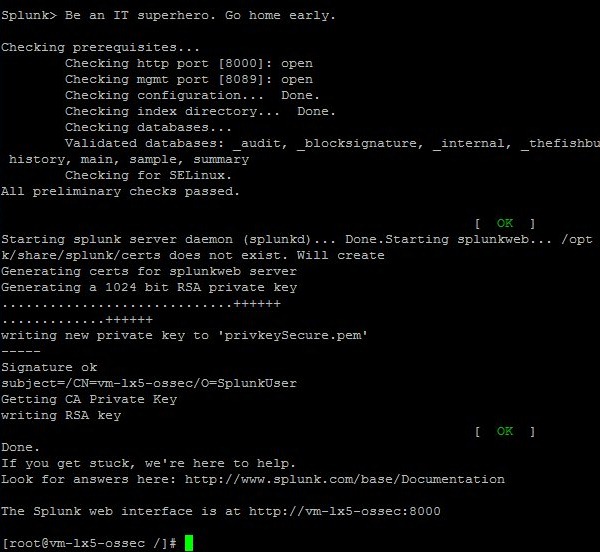

La prima volta che viene lanciato Splunk viene richiesta la conferma di agreement con la licenza.

La procedura avvia quindi il daemon Splunk.

Splunk è ora installato e operativo sul sistema.

Installazione plugin Splunk for OSSEC

Scaricare il plugin splunk for OSSEC dal sito http://www.splunkbase.com.

Copiare il file scaricato ossec.tgz in /opt/splunk/etc/apps e scompattarlo tramite il comando tar.

# cp ossec.tgz /opt/splunk/etc/apps

# tar –zxvf ossec.tgz

Assegnare l’owner della directory ossec all’utente/gruppo Splunk per evitare problemi con i permessi.

# chown splunk:splunk ossec/ –R

Installato il plugin e assegnato l’owner, riavviare Splunk per rendere operative le modifiche.

# /opt/splunk/bin/splunk restart

Per avviare Splunk automaticamente durante il boot del sistema, eseguire da console il comando:

# /opt/splunk/bin/splunk enable boot-start

Utilizzo

Per accedere alla UI di Splunk, aprire Internet Explorer e digitare l’indirizzo:

http://IP-SplunkServer:8000

e utilizzare come credenziali i seguenti valori di default:

user: admin password: changeme

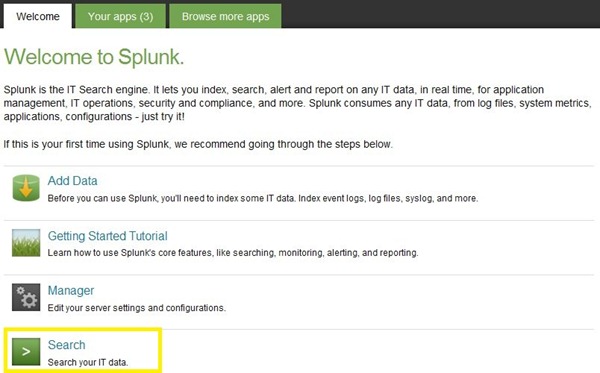

Effettuato il login viene visualizzata la schermata principale. Cliccare sul bottone Search.

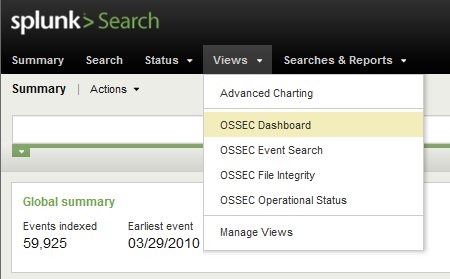

Dal menu Views selezionare l’opzione desiderata, OSSEC Dashboard nell’esempio.

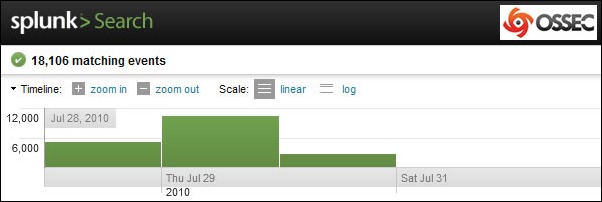

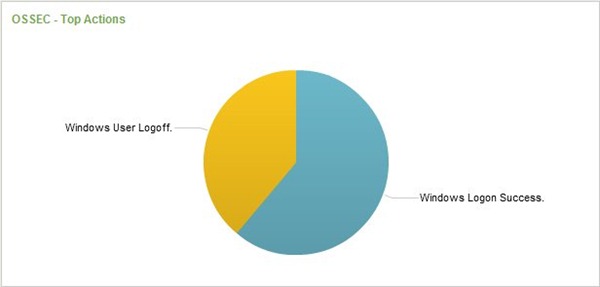

La schermata successiva mostra i vari log inviati da OSSEC in formato grafico che possono essere analizzati o semplicemente trasformati in report.

Un altro esempio di report disponibile.

Sono disponibili diverse visualizzazioni e report pronti per essere eventualmente sottoposti al management o a chiunque ne faccia richiesta.

I didn't know you could do this but you know something new everyday.I wish I could find such informative sites more often. You must be really a great professional like the workers in the ringtones or mp ringtones sites, to make the superior thought. Not any person will.

Ho problemi nel far partire Splunk, quando uso il comando /opt/splunk/ bin/splunk start

la console mi dice che -bash: ./splunk: /lib/ld-linux.so.2: bad ELF interpreter: No such file or directory

Cosa devo fare ?

Prova a lanciare da console il comando yum install glibc.i686. Questo componente dovrebbe risolvere il problema relativo a /lib/ld-linux.so.2.