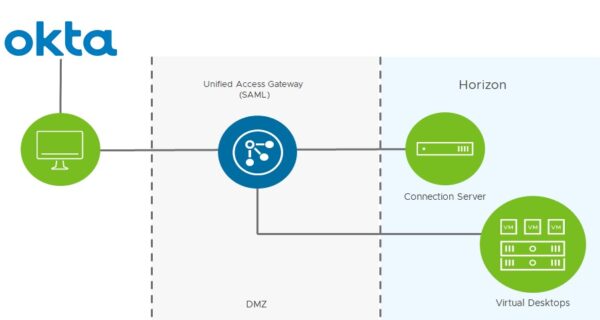

Per fornire MFA durante il processo di autenticazione, Okta SAML può essere integrato in VMware UAG per aumentare il livello di sicurezza dell'infrastruttura VDI Horizon.

SAML (Security Assertion Markup Language) è uno standard basato su XML per il trasferimento di dati di identità tra due parti:

- Identity provider (IdP) - Okta

- Service provider (SP) - UAG

immagine da vmware

Blog serie

VMware UAG: integrazione Okta SAML - configurazione ambiente Okta

VMware UAG: integrazione Okta SAML - configurazione SAML in Okta e UAG

Setup ambiente Okta

Per configurare la piattaforma Okta devi prima accedere alla Admin console.

Utilizzando il tuo browser preferito, inserisci l'URL https://okta.com e fai click su Login per accedere alla console. Inserisci il tuo Username e fai click su Next.

Inserire la Password corretta e cliccare su Verify.

Cliccare su Admin per iniziare la configurazione dell'ambiente Okta.

La dashboard Okta.

Per sfruttare la funzionalità MFA, Okta deve essere sincronizzato con Active Directory per autenticare gli utenti durante il processo di login all'infrastruttura VMware Horizon.

Prerequisiti dell'agente Okta SAML

Prima di procedere con la configurazione di Okta, è necessario soddisfare alcuni prerequisiti.

Per autenticare gli utenti che devono accedere a Horizon VDI, bisogna sincronizzare Active Directory con Okta. Questo prerequisito viene soddisfatto installando l'agente Okta in un server locale.

Il server utilizzato deve soddisfare i seguenti prerequisiti:

- Il server Windows può essere virtuale o fisico.

- 2 vCPU e 8 GB di RAM.

- L'agente Okta può essere installato in Windows 2016/2019/2022.

- Il server deve essere membro del dominio. L'host può essere un membro di qualsiasi dominio nella stessa foresta.

- Sul server deve essere installato .NET 4.6.2 o successivo.

- È necessario un account di servizio Okta per installare ed eseguire l'agente.

Scaricare l'Agent Okta

Dalla console Okta Admin, vai nell'area Directory > Directory Integrations e fare click su Add Active Directory.

Cliccare Set Up Active Directory.

Cliccare Download Agent.

Una volta scaricato l'Agent, è necessario installare l'Agent nel server locale per stabilire la connessione al portale Okta utilizzando l'URL e l'account riportati nell'Admin console.

Creare il service account Okta in Active Directory

Prima di procedere con l'installazione dell'Agent, è necessario creare il service account in Active Directory (okta.service nell'esempio) utilizzato per eseguire il servizio dell'Agent.

Assegnare i seguenti permessi:

- Aggiungere il service account Okta al gruppo Pre-Windows 2000 Compatible Access.

- Assegnare Read all properties per l'oggetto AD da sincronizzare.

Assicurarsi di includere il service account Okta come membro del gruppo local Administrators nel server locale.

Accedere al server locale utilizzando il service account Okta e copiare l'Agent installer. Eseguire il programma di installazione e cliccare su Next per iniziare l'installazione.

Lasciare l'Installation folder di default e cliccare Install.

Un componente richiesto viene installato nel server.

Specificare il nome Domain corretto e cliccare Next.

Se è stato già creato il service account, selezionare l'opzione Use an alternate account that I specify ed inserire sia lo Username e la Password. Cliccare su Next.

Se viene visualizzato questo messaggio, assicurarsi che l'account di servizio sia membro del gruppo AD Pre-Windows 2000 Compatible Access .

Cliccare Next.

Nel campo Enter Organization URL inserire l'URL come indicato nel portale Okta (https://trial-9648815.okta.com nell'esempio). L'URL può essere personalizzato quando è stata acquistata una licenza valida. Cliccare su Next.

Inserire il proprio Username e cliccare Next.

Inserire la Password e cliccare su Verify.

Cliccare Allow Access per assegnare le autorizzazioni richieste.

L'Agent viene registrato.

Cliccare su Finish per chiudere la procedura guidata di installazione.

Aprire l'Okta AD Agent Management Utility e verificare se l'Agent è in esecuzione.

Configurare AD nel portale Okta

Tornare al portale Okta. Una volta che l'Agent ha stabilito la connessione con il portale Okta, cliccare su Next.

Selezionare le OU da cui sincronizzare Utenti e Gruppi e lasciare il formato predefinito dello username Okta. Cliccare su Next.

Cliccare Next.

Lasciare gli attributi di default e cliccare su Next.

Il setup dell'Agent è completo. Cliccare Done.

Importare Utenti e Gruppi in Okta

Dall'area Directory Integrations, selezionare la sezione Import e cliccare Import Now.

Poiché questa è la prima importazione, selezionare Full import e cliccare su Import.

Il sistema inizia ad importare Utenti e Gruppi dalle OU selezionate.

Dopo pochi istanti, Utenti e Gruppi sono stati importati in Okta. Cliccare OK.

Ora selezionare gli utenti da assegnare a Okta e cliccare Confirm Assignments.

Abilitare l'opzione Auto-Activate users after confirmation e cliccare su Confirm.

Gli Utenti sono stati assegnati e confermati.

La configurazione dell'integrazione della Directory è ora completa e Okta può sincronizzare le OU configurate.

Nella parte 2 viene descritta la configurazione di SAML in Okta e UAG con un test di connessione per verificare che il tutto funzioni come previsto.